有在關注資安相關議題的人,這兩天應該都看到了一個令人震驚的新型木馬病毒出現:GoldDigger,淘金者。GoldDigger 木馬是由資安公司 Group-IB 所揭露,它具備幾個特徵:可以收集用戶臉部資料、竊取用戶身份證件資訊、可以攔截 OTP 密碼,完全針對市場上主流的資安技術做出了破解。

GoldDigger 木馬病毒到底是什麼?

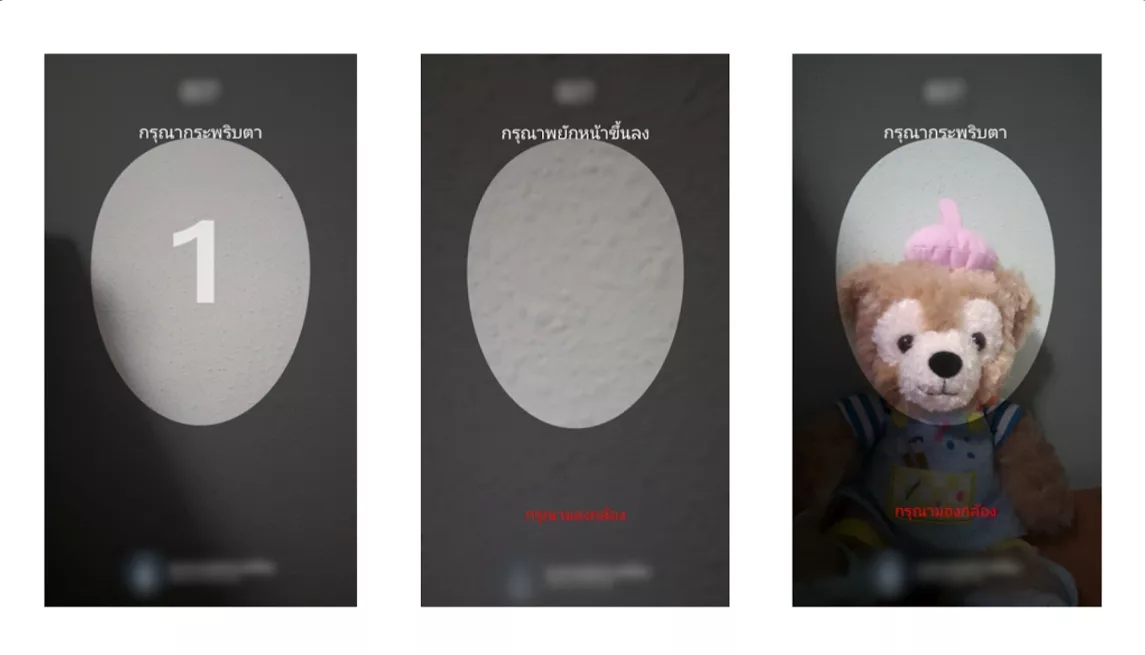

從下面這張圖,我們可以看見這「系列」木馬的演進:

- 初代 GoldDigger 木馬(Android,2023/6)

- GoldDiggerPlus 以及 Goldkefu 木馬(Android,2023/9)

- GoldPickaxe 木馬(Android、iOS,2023/10)

從淘金者、淘金者進階版以及金客服,一直到金鎬,這款木馬迭代相當快速,且從命名就不難發現,這背後的駭客團隊 GoldFactory 應該是來自中國。(Group-IB 也說,從多個跡象顯示,這個團隊的內部溝通應該是使用中文,不過應該也有泰國或越南的當地人協助)

值得注意的是,這個木馬成功讓用戶變成受害者的前提,是用戶一開始主動參與提供資料。是的,這並不是一個從頭到尾默默藏在系統的木馬病毒,它的起點跟其他的許多木馬病毒類似:網路釣魚。

GoldDigger 或 GoldPickaxe 到底是如何運作的?

目前網路上的新聞,大部分都停留在「提到有這個木馬的存在」,而沒有深入說明這款木馬的運作模式,以及一般人是如何上當受害的。

我們可以從 Group-IB 的官方報告,來探究這款木馬的運作模式。

GoldFactory 系列的木馬攻擊,都是起始於受害者收到一封精心設計的釣魚電子郵件、簡訊,或社交軟體的聊天訊息。這個訊息通常會聲稱,他們來自當地的銀行或政府機構,因為各種原因,要求受害者點擊惡意網址。

當受害者點擊網址時,他們會被連去一個偽造的網站,鼓勵他們安裝一個偽造的政府應用程式。這個應用程式會要求用戶輸入他們的個人資訊、身份證件資訊,甚至要他們輸入生物特徵數據,例如拍攝多角度的面部照片或影片等等。

在這過程當中,該木馬軟體甚至會給出「請低頭」、「請穩住相機」等提示,逼真程度相當誇張,iOS、Android 應用程式都有類似的環節,目的在竊取受害者的生物辨識資訊。

Group-IB 的報告中提到, 駭客團隊的開發人員使用 Google 的 ML Kit 進行人臉偵測,然後將捕獲到的臉部數據上傳到雲端。

一旦受害者輸入了他們的數據,木馬就會將其竊取並發送給攻擊者。攻擊者可以使用這些數據來訪問受害者的銀行帳戶、進行欺詐交易甚至冒充受害者。

由於這個木馬能夠取得「用戶的生物辨識資訊」以及「身份證件資訊」,攔截「OTP 驗證簡訊」,駭客會利用 Deepfake 深偽技術,來製造出受害者的虛擬臉部,用它來順利通過銀行軟體的面部認證。

Group-IB 提到,GoldDigger 似乎側重於竊取銀行憑證,而 GoldPickaxe 則更側重於竊取用戶的深度個資。

GoldDigger 以及 GoldPickaxe 是如何讓用戶安裝上木馬的?

如同前面提到的,一切都是從用戶點擊了偽裝成政府單位、銀行單位所提供的惡意網址開始,這是全部的起點。

Android 用戶,會被引導安裝 .apk 檔案,將偽造的政府應用程式安裝進去手機裏面。

iOS 用戶由於 App Store 的封閉性,要讓用戶上當安裝木馬軟體並不容易。駭客起先是利用 Test Flight 測試平台,但後來發現難度太高,於是轉向說服蘋果用戶自願安裝 MDM(Mobile Device Management,智慧型手機自動化管理系統),將手機的全部控制權都交給駭客。

是的沒錯,駭客根本無需破解蘋果 iOS 系統,也沒有利用任何漏洞,一切都是「用戶自願」上當的。

MDM 對於許多人來說可能並不陌生,它廣泛被利用在「公司手機」、「國軍手機」上頭。例如男生當兵要進軍營的時候,會被要求必須安裝 MDM,安裝後系統就會限制住手機的拍照、熱點、藍牙傳輸等功能,以此避免機密資訊的外洩。

而駭客就是利用一樣的機制,想辦法說服蘋果用戶主動安裝 MDM,將手機的控制權直接交給駭客。這過程有可能是透過真人或 AI 的社群軟體互動,讓用戶在交談的過程中相信對方,並且按照教學主動安裝,如上圖就是駭客提供的教學。

其實這操作流程並沒有很直覺,但是用戶一旦真的上當了,就會盡力按照駭客的教學,想辦法把自己給賣掉。

用戶可以如何防範這類木馬、惡意軟體的傷害?

對用戶來說,有幾個做法可以最大程度的避開風險:

- 不要點擊簡訊上的任何可疑網址

- 不要點擊社交軟體上別人傳來的任何可疑網址

- 承上,就算傳送對象是親人朋友也一樣,因為你不知道他是不是已經先被駭客入侵了

- 不要在任何「http」開頭的網頁上輸入任何資料(現在正規網站至少都是「https」開頭了)

- 要學會看「網址的正確性」,這個相當重要:假設對方自稱中華電信員工,傳過來的網址卻不是「cht.com.tw」開頭的,那就相當可疑

- 不要安裝來路不明的任何檔案

- 不要安裝任何來路不明的 MDM 描述檔案

- 養成隨時隨地懷疑網路資訊真實性的習慣,有疑問時不妨在 Google 上搜尋看看

為什麼 GoldDigger 以及 GoldPickaxe 這麼讓人害怕?

必須說,這一次駭客的侵略範圍觸及最多年輕人使用的 iOS 系統,以及現在被廣泛運用的生物特徵辨識系統,讓很多人感到相當不安。

連你的生物特徵資訊(例如臉部特徵)都被駭客複製下來了,你密碼被別人知道了還能改密碼,你的臉部特徵被複製了,難道要去整形嗎?

因此,用戶在第一時間避開木馬、避免點擊惡意網址、避免安裝惡意應用程式,以及避免安裝來路不明的 MDM 描述檔,是重中之重。

數位時代雖然充滿著機會,卻也同時充斥著危機,網際網路是一個人吃人的噩夜叢林,不是什麼天堂樂土,無時無刻都要小心,駭客正在虎視眈眈啊。

公開留言